삭제 요청은 서비스-문의하기 이용 바랍니다.

비공개/상용 자료 요청은 금지합니다.

윈도우 superHidden.exe가 무엇입니까?

2015.01.08 03:33

모든 win8.1 dream pe가 실행되면 바이러스백신에 trojan.generic일종인 superHidden.exe 가 잡히는데 이것은 정말 무엇입니까? 원도실행파일입니까? 아니면 진짜 바이러스입니까? 아는분 답좀 주세요

댓글 8

-

카리스마조

2015.01.08 07:23

-

카리스마조

2015.01.08 08:02

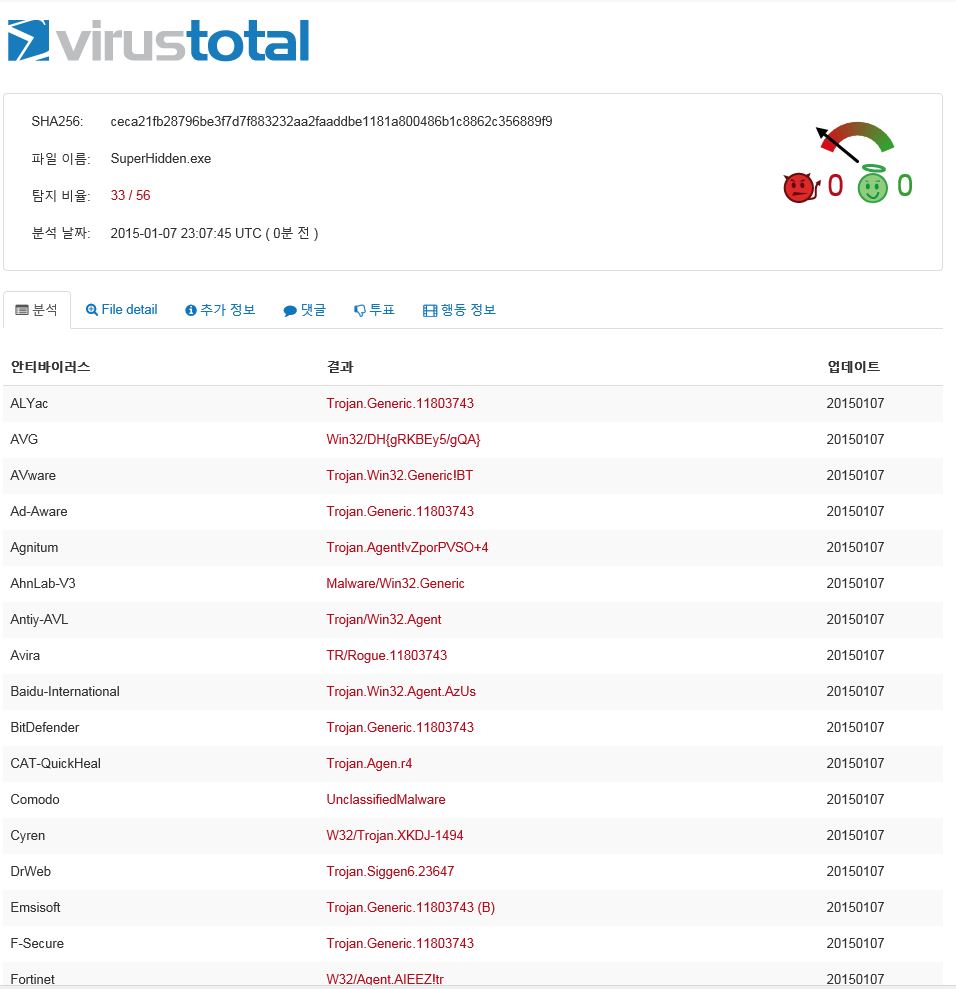

바이러스 토탈로 검증해 보겠습니다.

오인이긴 하지만 너무 많이 검출되는군요

제가 다시 만들어서 비게에 올려드리겠습니다.

-

happytime

2015.01.08 14:42

감사합니다. 하여간 수고하세요

-

카리스마조

2015.03.08 07:14

오토핫키로 만든 프로그램은 바이러스 오인이 많습니다.

소스 열어보니 바이러스는 없습니다.

; <COMPILER: v1.1.15.00>

#NoTrayIcon

RunAsAdmin()

SetWorkingDir, %A_ScriptDir%

RunAsAdmin() {

if not A_IsAdmin

{

Run *RunAs "%A_ScriptFullPath%"

ExitApp

}

}

RegRead, HiddenFiles_Status, HKEY_CURRENT_USER, Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced, Hidden

If HiddenFiles_Status = 2

{

RegWrite, REG_DWORD, HKEY_CURRENT_USER, Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced, Hidden, 1

RegWrite, REG_DWORD, HKEY_CURRENT_USER, Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced, HideFileExt, 0

RegWrite, REG_DWORD, HKEY_CURRENT_USER, Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced, ShowSuperHidden, 1

GoSub, RefreshExplorer

Regwrite, REG_SZ, HKCR, Directory\Background\shell\ShowHidden,Position,Bottom

Regwrite, REG_SZ, HKCR, Directory\Background\shell\ShowHidden,Icon,shell32.dll`,144

Regwrite, REG_SZ, HKCR, Directory\Background\shell\ShowHidden,,@shell32.dll`,-30501

Regwrite, REG_SZ, HKCR, Directory\Background\shell\ShowHidden\command,,%A_WinDir%\SuperHidden.exe

ExitApp

}

Else

{

RegWrite, REG_DWORD, HKEY_CURRENT_USER, Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced, Hidden, 2

RegWrite, REG_DWORD, HKEY_CURRENT_USER, Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced, HideFileExt, 1

RegWrite, REG_DWORD, HKEY_CURRENT_USER, Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced, ShowSuperHidden, 0

GoSub, RefreshExplorer

Regwrite, REG_SZ, HKCR, Directory\Background\shell\ShowHidden,Position,Bottom

Regwrite, REG_SZ, HKCR, Directory\Background\shell\ShowHidden,Icon,%A_WinDir%\SuperHidden.exe

Regwrite, REG_SZ, HKCR, Directory\Background\shell\ShowHidden,,@shell32.dll`,-30500

Regwrite, REG_SZ, HKCR, Directory\Background\shell\ShowHidden\command,,%A_WinDir%\SuperHidden.exe

ExitApp

}

RefreshExplorer:

WinGet, w_WinID, ID, ahk_class Progman

SendMessage, 0x111, 0x1A220,,, ahk_id %w_WinID%

WinGet, w_WinIDs, List, ahk_class CabinetWClass

Loop, %w_WinIDs%

{

w_WinID := w_WinIDs%A_Index%

SendMessage, 0x111, 0x1A220,,, ahk_id %w_WinID%

}

WinGet, w_WinIDs, List, ahk_class #32770

Loop, %w_WinIDs%

{

w_WinID := w_WinIDs%A_Index%

ControlGet, w_CtrID, Hwnd,, SHELLDLL_DefView1, ahk_id %w_WinID%

if w_CtrID !=

SendMessage, 0x111, 0x7103,,, ahk_id %w_CtrID%

}

return내부 코드입니다.

숨김 파일과 폴더를 보이도록 하기 위해서는 레지스트리를 수정후 새로 고침을하기 때문에

백신에서는 바이러스로 오인할수 있지만 정상동작이며 바이러스는 없습니다.

-

카리스마조

2015.03.08 07:20

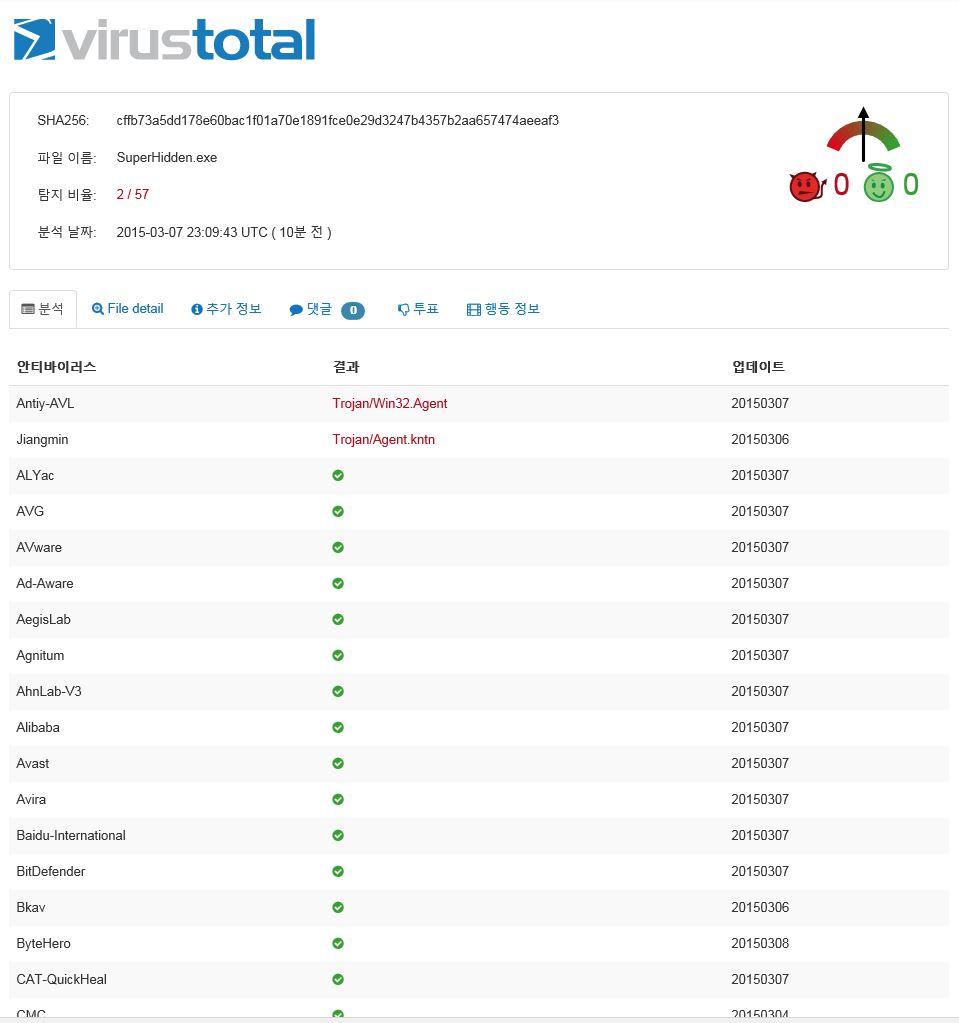

바이러스 오인 안되게 만들수도 있겠습니다.

방법은 레지스트리 입력 부분을 별도로 구성하고 새로 고침만 오토핫키로 하면 레지스트리 수정이 없기 때문에

백신에서도 오인하지 않습니다.레지스트리 수정은 vbs로 하면 됩니다. cmd나 vbs는 바이러스 오인이 안됩니다.

정리하면 레지스트리 입력 부분은 vbs로 처리하고 새로 고침만 오토핫키로 한다음 이것들을 마우스 우클릭에 레지스트리고 연결하는 것입니다. 사용자가 마우스 우클릭에서 숨김파일 보이기를 누르면 먼저 vbs로 레지를 수정한다음

오토핫키를 호출하여 새로고침하면 바이러스 오인없이 동일한 동작을 수행할수 있습니다.

-

카리스마조

2015.03.08 08:22

새로운 방식으로 만들어 보았습니다.

기존방시 27/57에서

수정방식 2/57

2개만 오인하고 나머지는 오인하지 않는군요

-

카리스마조

2015.03.08 08:26

드림 PE와 드림 HS에 적용하겠습니다.

-

해당화

2015.03.09 08:54

좋은아침 입니다~

수고로움에 너무 고맙습니다^^;

이파일은 미키님이 오토핫키로 만든것으로 바이러스로 오인되는 것입니다.

vbs스크립트로 처리할수도 있지만 그렇게 하면 1개의 창만 새로고침이 되기 떼문에 모든 루트에서 새로고침을 하려면 현재로는 이파일을 사용해야 합니다. 바리러스 오인 패턴을 분석하여 오인하지 않도록 만들어 보겠습니다.

어떤 백신에서 오인되는지 알려주세요.